Meltdown et Spectre sont des vulnérabilités qui touchent un très grand nombre de processeurs modernes. Ils permettent toutes deux à un attaquant de lire la mémoire virtuelle. En d’autres termes, cela signifie qu’un pirate informatique peut lire la mémoire d’un système informatique pour voler des mots de passe et d’autres données sensibles.

Les chercheurs qui ont trouvé le bug en ont identifié trois variantes. Les deux premières variantes, bounds check bypass (CVE-2017-5753) et branch target injection (CVE-2017-5715), se retrouvent sous le nom de Spectre, le dernier rogue data cache load (CVE-2017-5754), sous le nom de Meltdown. Les deux vulnérabilités sont décrites sur le site officiel de Meltdownattack. Les articles de recherche sont également disponibles sur le site web.

Sont concernés les processeurs Intel, AMD, ARM ainsi que les systèmes d’exploitation et autres logiciels.

Hier, Microsoft a déployé une mise à jour sur Windows 10 pour résoudre le problème. Il est toutefois nécessaire de mettre à jour le microprogramme matériel et les autres logiciels afin de se protéger contre les vulnérabilités. Mozilla a par exemple publié un correctif pour Firefox 57 et des correctifs pour les dernières versions d’Edge et Internet Explorer sont déjà disponibles. Google corrigera Chrome lors de la sortie de Chrome 64 le 23 janvier 2018.

Microsoft a créé un script PowerShell qui indique si votre PC Windows est toujours vulnérable ou si vous n’avez pas à vous soucier des vulnérabilités. Voici comment faire.

Comment vérifier si votre ordinateur est vulnérable aux failles Meltdown et Spectre ?

Méthode 1 : Programme InSpectre

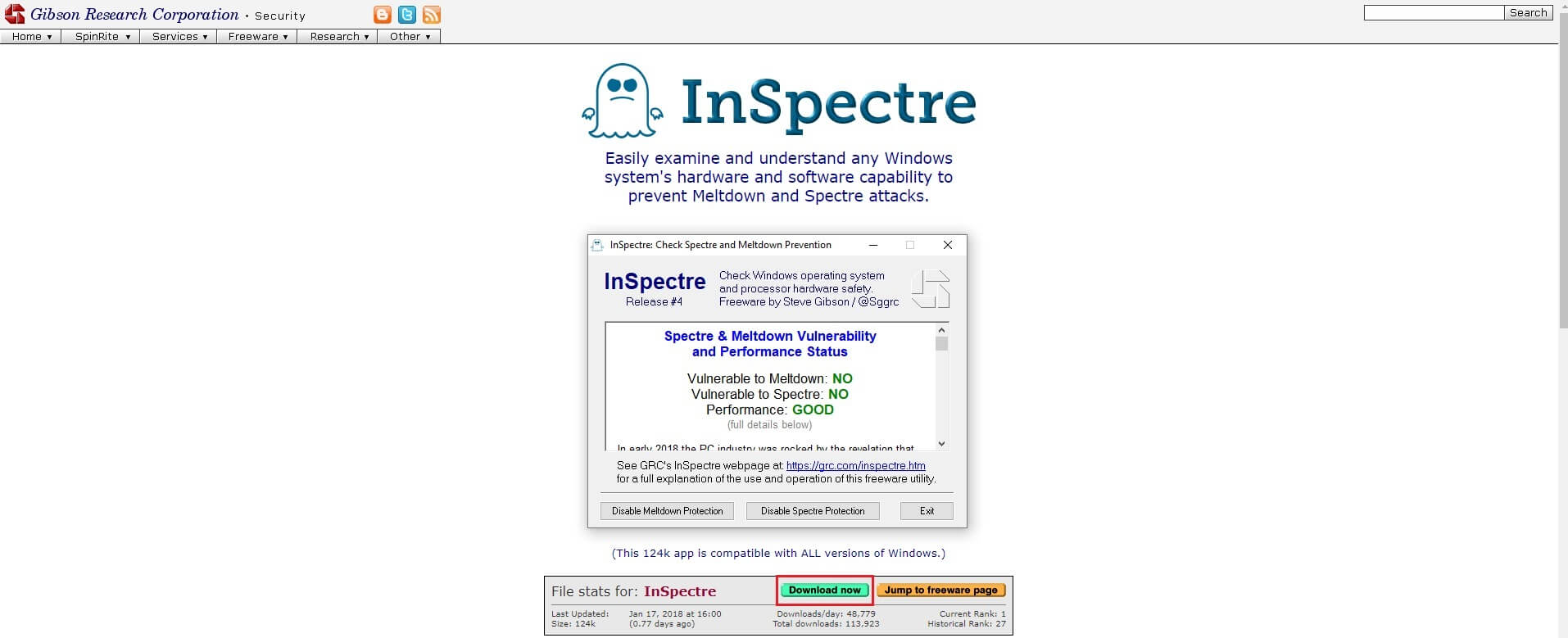

1. Pour vérifier si votre PC est entièrement protégé contre les failles de sécurité Meltdown et Spectre, téléchargez l’outil InSpectre de Gibson Research Corporation’s. Pour ce faire, cliquez sur le bouton vert « Download now » depuis le site officiel du développeur.

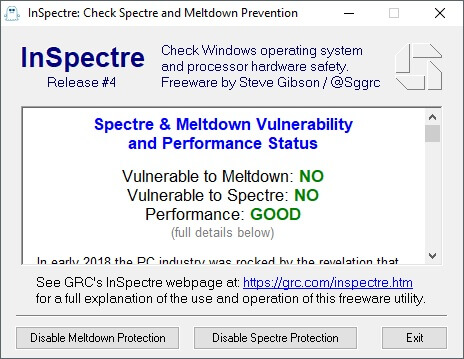

2. Aucune installation n’est nécessaire, il vous suffit simplement d’exécuter le fichier InSpectre.exe préalablement téléchargé pour lancer l’outil. Une fois lancé, vous obtiendrez directement le résultat. Et comme vous pouvez le voir, mon PC est bien protégé contre les deux failles de sécurité Meltdown et Spectre.

- Vulnerable to Meltdown : Si vous avez un « YES ! » en face de cette ligne, cela signifie que vous n’avez pas fait la mise à jour de Windows 10 via le Windows Update. Pensez à la faire !

- Vulnerable to Spectre : Si vous avez un « YES ! » en face de cette ligne, cela signifie que vous devez installer la mise à jour du BIOS de votre PC pour protéger votre ordinateur contre les attaques Spectre. Pour ce faire, rendez-vous sur le site du fabricant de votre carte mère pour récupérer la mise à jour et suivez mon tutoriel pour mettre à jour le BIOS de votre carte mère.

- Performance : Si vous avez autre chose que la mention « GOOD » en face de Performance, cela signifie que vous avez un PC assez ancien et qu’aucun correctif n’est disponible.

Méthode 2 : Lignes de commandes

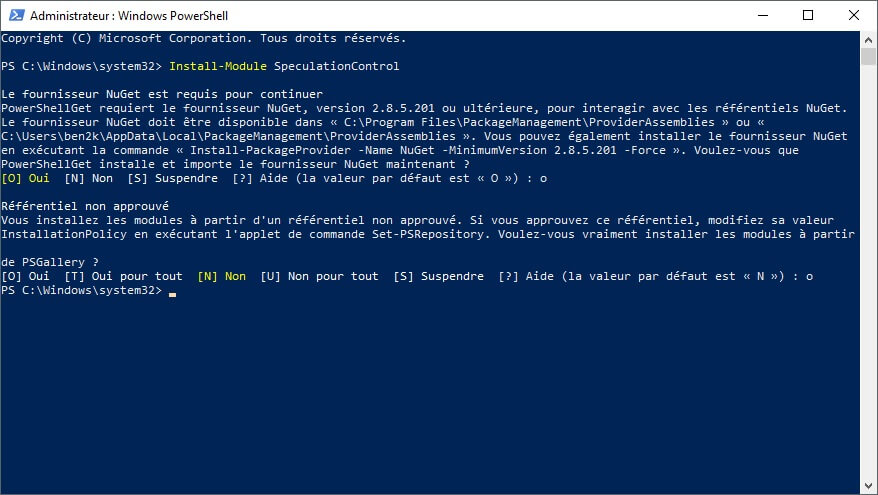

1. Tout d’abord, lancez le PowerShell en mode administrateur. Pour ce faire, faites un clic droit sur le menu Démarrer de Windows 10, puis cliquez sur Windows PowerShell (admin).

2. Une fois le PowerShell ouvert, tapez la commande suivante :

Install-Module SpeculationControl

3. Une message va alors s’afficher vous demandant de télécharger le fournisseur NuGet qui est requis pour continuer. Pressez la touche « O » de votre clavier pour répondre « Oui ».

4. Une fois que cela est fait, un autre message va apparaître qui vous informe d’un « référentiel non approuvé ». Là encore, pressez la touche « O » de votre clavier pour continuer.

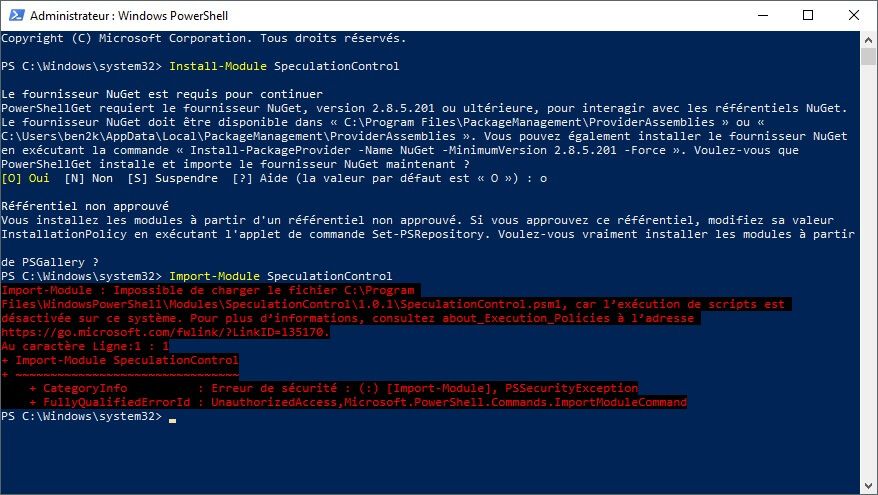

5. Tapez à nouveau la commande suivante :

Import-Module SpeculationControl

6. Si vous obtenez un message d’erreur, tapez la commande suivante, puis pressez la touche « O » de votre clavier :

Set-ExecutionPolicy RemoteSigned

7. Une fois de plus, tapez la commande suivante :

Import-Module SpeculationControl

8. Enfin, tapez la commande suivante pour savoir si votre PC est vulnérable aux failles Meltdown et Spectre.

Get-SpeculationControlSettings

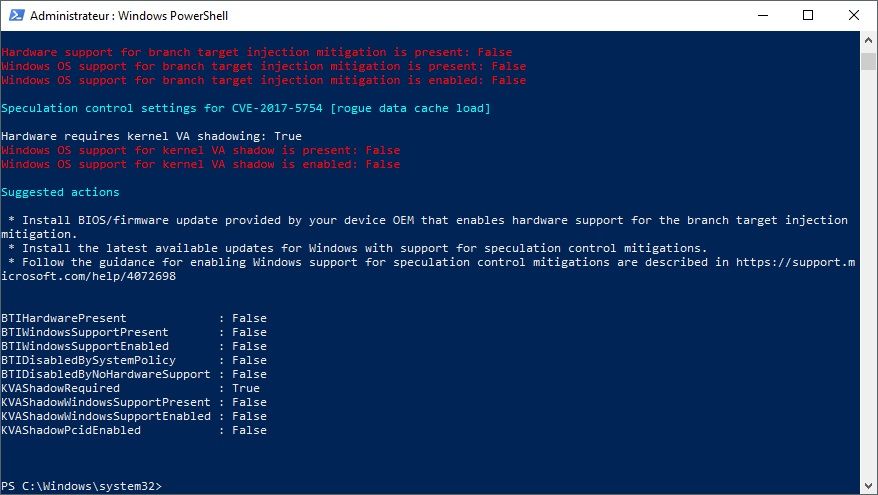

Comme vous pouvez le voir ci-dessus, le script PowerShell affiche des informations sur la vulnérabilité et les corrections apportées (installées) sur votre PC Windows. C’est un peu difficile à lire, mais les protections activées sont signalées par la valeur « True ». Si vous avez déjà installé le correctif Windows d’hier, vous devriez avoir quelques lignes sur « True ». Sur mon PC, je ne l’ai pas encore fait, c’est pourquoi la valeur « False » est présente sur presque toutes les lignes.

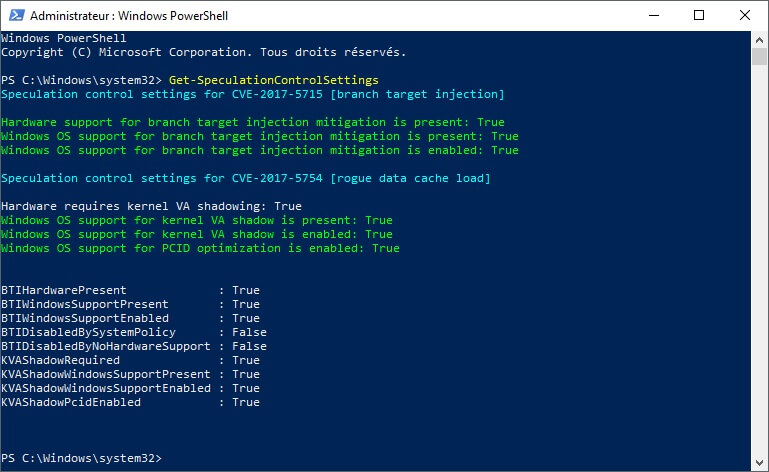

Voilà, je viens de mettre à jour Windows et le BIOS de mon ordinateur et voici ce que j’obtiens.

Le script énumère également les actions à faire pour atténuer les failles qui sont encore actives. Par exemple, sur mon PC, je dois mettre à jour le BIOS.

Conseil : Vous pouvez restaurer le paramètre ExecutionPolicy par défaut en exécutant la commande suivante :

Set-ExecutionPolicy Default

Microsoft a publié des informations supplémentaires ici.