Grâce à une porte dérobée présente dans le système d’exploitation Windows 10, vous pouvez accéder à une session utilisateur verrouillée sans connaître le mot de passe. Toutefois, pour exploiter cette faille de sécurité, vous devez disposer d’un compte administrateur.

Cette porte dérobée peut notamment servir aux techniciens en maintenance informatique, je m’explique. Imaginez par exemple qu’un utilisateur de votre parc informatique rencontre un bug avec un logiciel ou autres. Il crée alors un ticket de maintenance, et quitte son poste. Seulement voilà, pour comprendre et résoudre son problème, vous n’avez pas d’autres choix que d’accéder à sa session utilisateur. Mais manque de bol pour vous, sa session utilisateur est verrouillée et vous ne connaissez pas son mot de passe. Pour accéder à sa session utilisateur sans lui changer son mot de passe, vous pouvez justement utiliser la porte dérobée que je vous explique ci-dessous. C’est parti !

Accéder à une session utilisateur Windows sans connaître le mot de passe

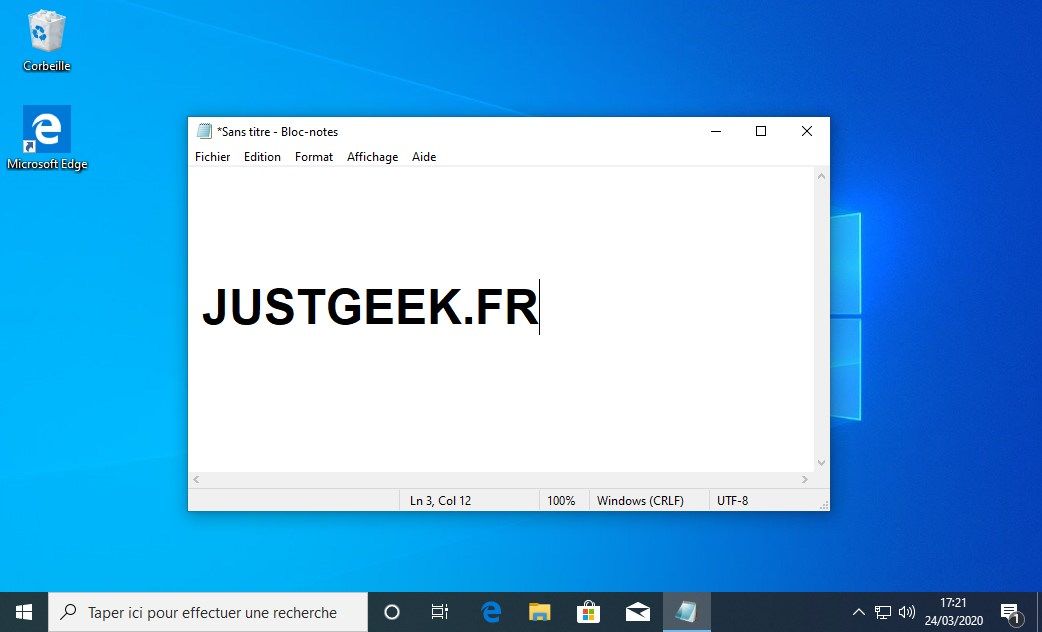

Dans mon exemple, le nom d’utilisateur de la session est Ben. Son bureau ressemble à ça avant qu’il ne verrouille l’ordinateur.

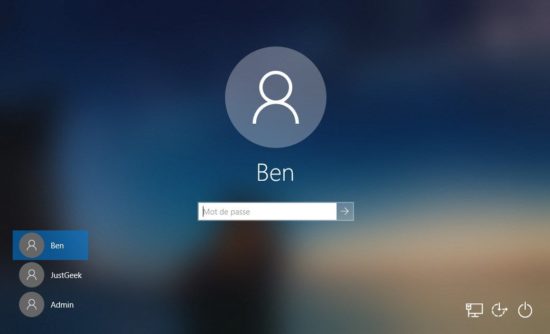

À présent, l’utilisateur a verrouillé sa session et quitte son poste…

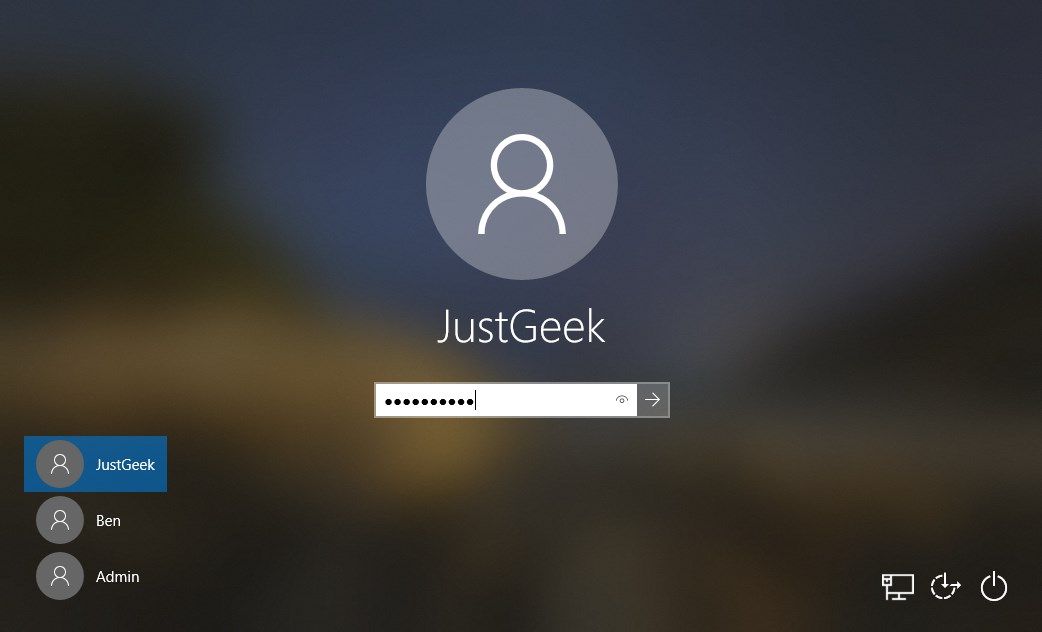

Maintenant, connectez-vous à votre compte administrateur. Dans mon exemple, le nom d’utilisateur de la session administrateur est JustGeek.

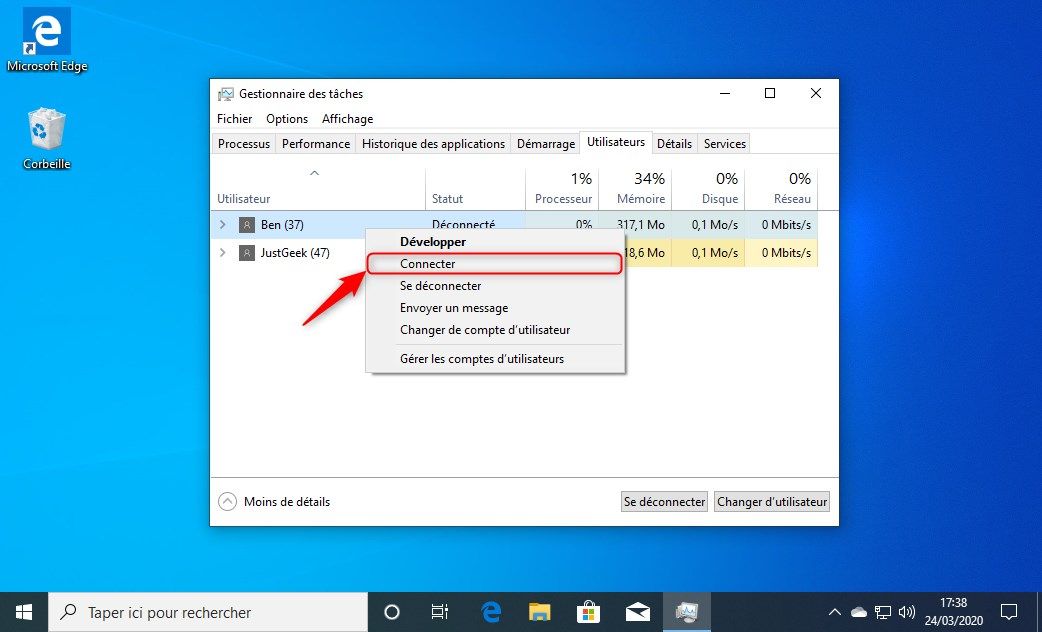

Si vous ouvrez le Gestionnaire des tâches (CTRL + MAJ + Échap) et accédez à l’onglet Utilisateurs, vous pouvez voir le nom du compte connecté. Si vous cliquez dessus avec le bouton droit de la souris et choisissez Connecter, vous devez entrer le mot de passe utilisateur pour accéder à la session.

Heureusement (malheureusement pour la sécurité), Microsoft a laissé une porte dérobée.

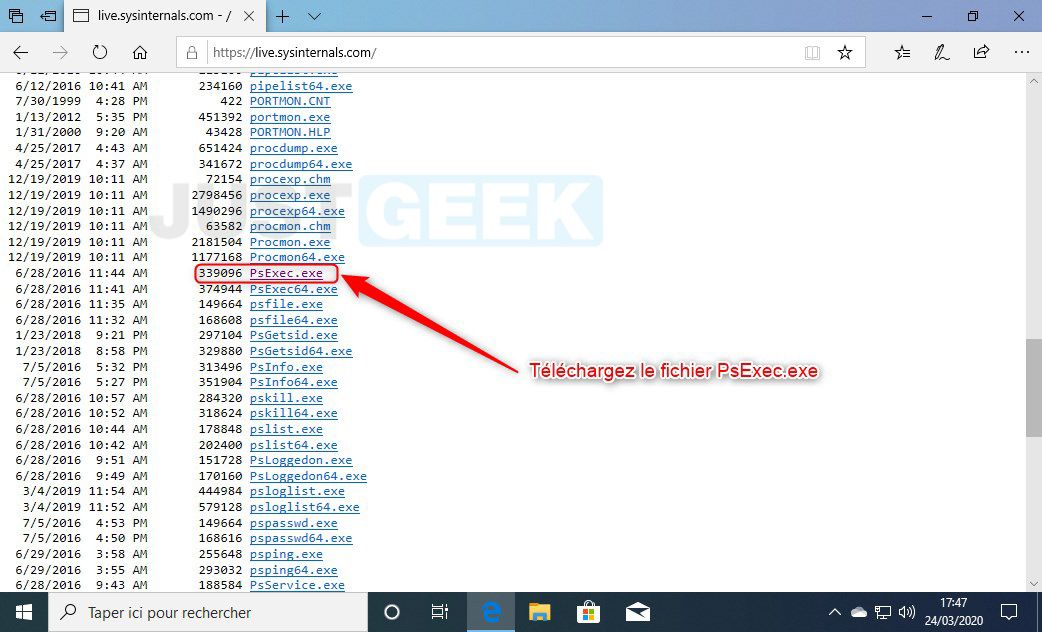

1. Tout d’abord, téléchargez Sysinternals Suite ou simplement le fichier PsExec.exe, car c’est lui qui nous intéresse plus particulièrement.

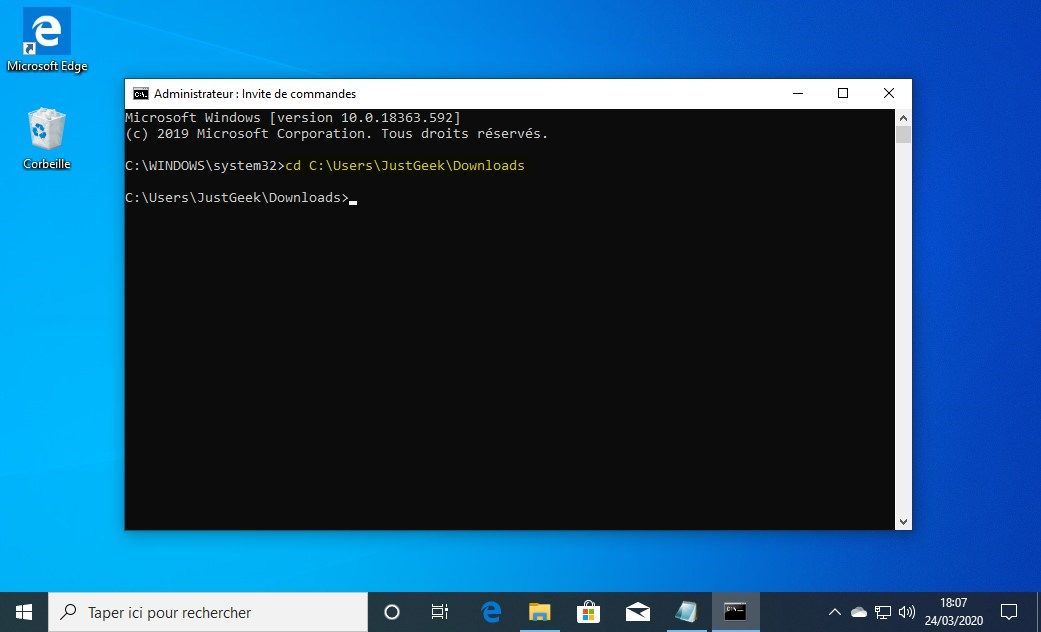

2. Ouvrez une Invite de commandes (admin). Depuis cette dernière, placez-vous dans le dossier où se trouve le fichier PsExec.exe. Pour ma part, le fichier PsExec.exe se trouve dans le dossier « Téléchargements », je tape donc la commande suivante :

cd C:\Users\JustGeek\Downloads

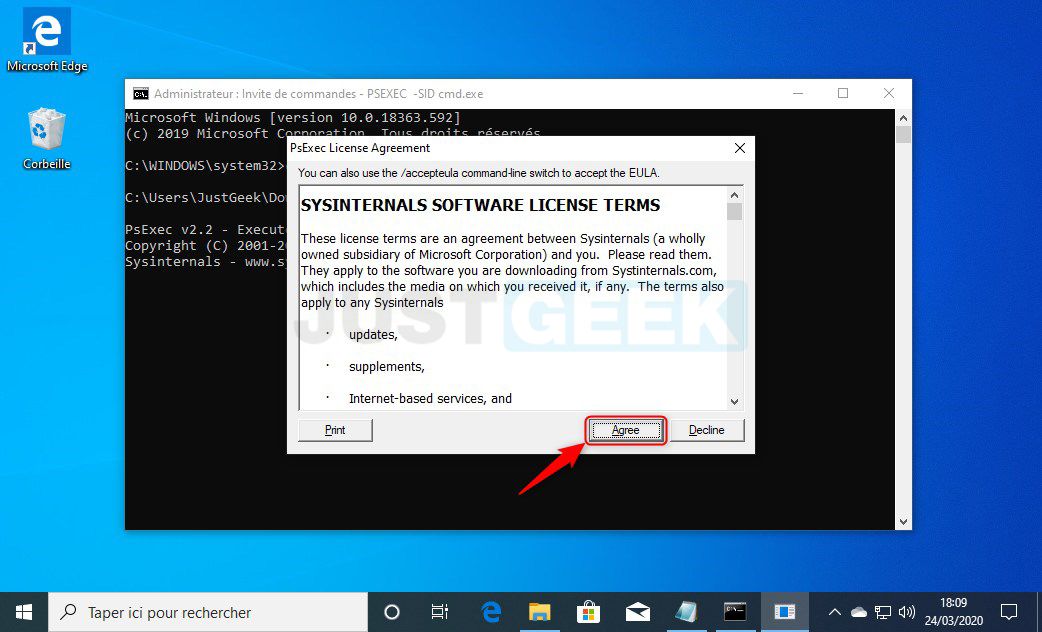

3. À présent, exécutez la commande suivante pour exécuter PsExec, puis cliquez sur Agree.

PSEXEC -SID cmd.exe

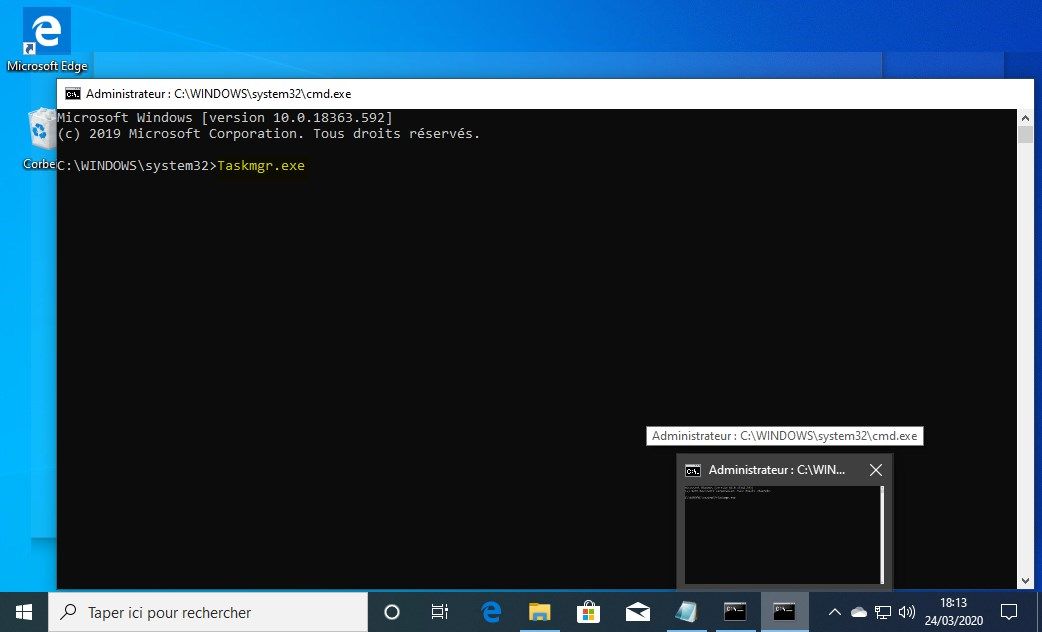

4. Depuis la nouvelle fenêtre d’Invite de commandes (Administrateur : C:\WINDOWS\system32\cmd.exe), ouvrez le gestionnaire des tâches avec la commande suivante :

Taskmgr.exe

Note : assurez-vous que le Gestionnaire des tâches ne soit pas déjà en cours d’exécution.

5. Une fois la fenêtre Gestionnaire des tâches ouverte, allez dans l’onglet Utilisateurs, puis faites à nouveau un clic droit sur le nom d’utilisateur, puis cliquez sur Connecter.

6. Et vous voilà comme par magie sur la session de l’utilisateur sans que l’on vous demande un mot de passe 🙂

Bonjour.

Je voulais juste remercier l’auteur Benjamin pour ses articles intéressants. En tant qu’admin Windows d’un parc Windows, j’apprécie ses articles fort bien documenté qui me permettent de faire un script powershell correspondant à l’article. Il m’a fait gagner 10% de temps à l’install et configuration des postes Windows. Merci.

cette procédure est elle valable pour FACEBOOK?

Absolument pas.